医疗行业网络安全现状

关键要点

- 61%的医疗行业受访者在过去一年中遭遇了云基础设施的网络攻击,比其他行业的53%更高。

- 钓鱼攻击是最常见的攻击方式,其次是勒索软件和其他恶意软件。

- 疫情期间,医疗行业的IT安全资源受到严重压缩,导致数据保护形势严峻。

- 云基础设施的迁移增加了攻击面,安全监控变得更加困难。

- 教育员工识别复杂攻击不仅是必要的,而且非常有效。

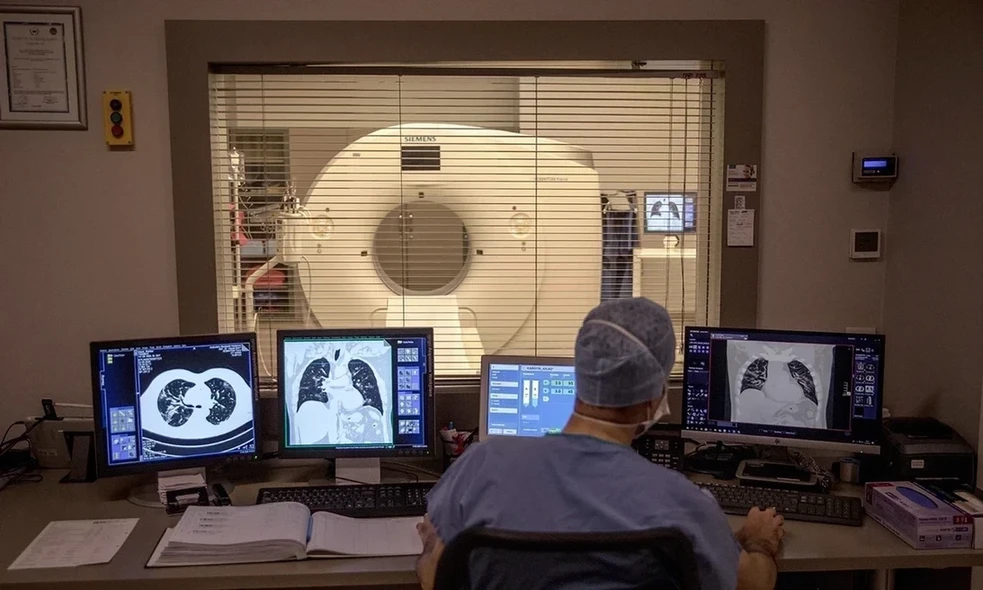

根据Netwrix周四的报告,61%的医疗行业受访者在过去12个月内经历过针对其云基础设施的网络攻击,而其他行业的此类比例为53%。研究发现,钓鱼攻击

是报告的最常见攻击类型,其次是勒索软件 和其他恶意软件,以及针对云基础设施的定向攻击。

“疫情的头两年让这个行业疲惫不堪,”Netwrix安全研究副总裁DirkSchrader表示。“由于患者健康是这些组织的首要任务,IT安全资源往往过于紧张,专注于维持仅最必要的功能。此外,数据的高价值为网络犯罪分子提供了更多的经济利益机会:他们可以在暗网出售被盗的敏感医疗信息,或者勒索赎金以‘解冻’用于救治患者的医疗系统。”

Gurucul市场和解决方案副总裁SanjayRaja指出,攻击者深知医疗机构资源和预算有限,同时存储大量患者的个人和财务信息,任何中断往往都是灾难性的。他指出,国家级威胁行为者可能会收集家庭成员的医疗数据,以针对他们认为高价值的个人进行攻击。

“随着向云基础设施的迁移增加,随之而来的攻击面也在扩大,”Raja表示。“对于许多安全团队来说,云基础设施更像是一个黑箱,而不是本地基础设施,随之而来也很难监控钓鱼等威胁。这些威胁往往会要求支付赎金,还会盗取数据。更糟糕的是,供应商关于云威胁检测和分析的声明几乎仅仅是修改过的关联规则,并未针对可能在公共和本地系统之间分散的攻击活动优化。”

Hoxhunt联合创始人兼CEO MikaAalto补充说,由于医疗行业是一个有价值且脆弱的目标,黑客们把目标锁定在这个行业,因为患者数据和医院系统是丰厚的猎物。Aalto表示,黑客们知道,如果他们破坏患者数据或医疗系统,就可以要求高额赎金。他们最常用的方法便是钓鱼。

“Aalto还指出:“当今的安全技术层面(如安全邮件网关和云安全)往往漏掉更复杂的攻击。解决方案逐渐转向利用最智能的检测引擎:每个大型复杂组织中的人类。如果能训练他们识别这些复杂攻击,并使他们能够报告,实际上他们每次都能发现这些攻击。”

Valtix首席安全研究员DavisMcCarthy表示,医疗行业以收集患者数据为核心,因此一旦发生数据泄露,通常会影响大量个人——这使得每条记录的罚款变得非常昂贵。McCarthy指出,使用云技术使得行业对数据的依赖得以扩展,同时还改善了整体安全性。

“然而,许多快速迁移到云的关键工作负载仍然缺乏安全的网络架构,”McCarthy说。“缺乏云安全防御的组织,无意中扩大了他们的攻击面。威胁行为者会跟随数据,而医疗记录可能包含一些敏感的细节,这些细节可以被用来进行各种网络犯罪,云将继续成为在医疗行业拥有薄弱防御者的目标。”